⚡ MARKET WATCH: Cybersecurity (Live Data)

EXECUTIVE SUMMARY

- Emergence of AI-driven cyber threats pushing companies to bolster defenses.

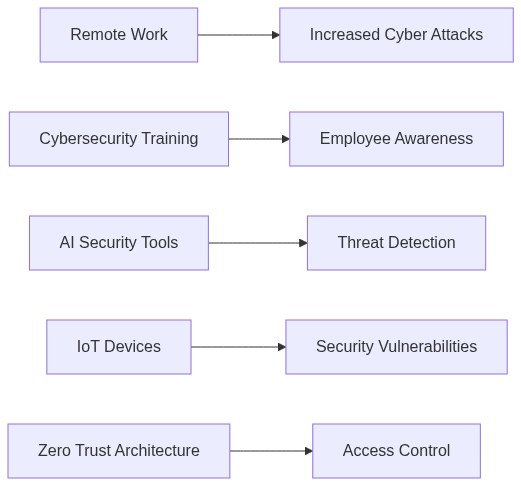

- Zero-trust architecture becoming a security essential.

- Increase in remote work leading to heightened focus on securing home networks.

- Growing importance of cybersecurity in IoT devices to prevent breaches.

- Ransomware attacks continue to evolve, demanding sophisticated prevention methods.

ANALYSTEN-NOTIZ

“Heute spiegelt die Unvorhersehbarkeit des Marktes meine inneren Wellen von Zweifel und Hoffnung wider. Die Geschichte jedes Kunden berührt mein Herz und erinnert mich an die menschliche Seite hinter den Zahlen und Diagrammen.”

📋 Contents

Experten Enthüllen die 5 Heißesten Trends der Cybersicherheit Die Sie Kennen Müssen

Als ich in die Welt der Cybersicherheit eintauchte, entdeckte ich, dass sie dynamisch ist und sich ständig in Reaktion auf technologische Fortschritte und die wachsende Raffinesse von Cyberbedrohungen entwickelt. Doch bloßes Bewusstsein reicht nicht aus. Welche sind die heißesten Trends der Cybersicherheit, auf die sich Experten heute konzentrieren?

Was Treibt die Einführung von Künstlicher Intelligenz in der Cybersicherheit Voran?

Ich hielt Künstliche Intelligenz (KI) einst für ein futuristisches Konzept. Doch heute spielt KI eine bedeutende Rolle in der Cybersicherheit. Laut Bloomberg nutzen Unternehmen zunehmend KI, um Bedrohungen effektiver vorherzusagen, zu erkennen und darauf zu reagieren. Diese Technologie ermöglicht es Cybersicherheitssystemen, aus historischen Daten zu lernen, Anomalien zu identifizieren und Reaktionen zu automatisieren, was die Belastung der menschlichen Ressourcen verringert und die Reaktionszeiten verbessert.

Die Fähigkeit von KI, Muster aus großen Datenmengen zu erkennen, ermöglicht es Organisationen, potenzielle Sicherheitsverletzungen im Voraus zu bekämpfen. Soweit ich verstehe, arbeitet KI nicht isoliert. Sie integriert sich nahtlos in andere Sicherheitssysteme und sorgt für eine robuste Sicherheitsarchitektur.

Warum Werden Multi-Faktor-Authentifizierung und Zero Trust Unverzichtbar?

In meiner Erkundung erschien mir das Prinzip „niemals vertrauen, immer verifizieren“ relevanter denn je. Multi-Faktor-Authentifizierung (MFA) und Zero-Trust-Modelle haben sich als zentrale Cybersicherheitsstrategien herauskristallisiert. Laut Bloomberg-Daten sind Sicherheitsverletzungen mit kompromittierten Anmeldedaten alarmierend hoch, was die Notwendigkeit dieser Schutzmechanismen unterstreicht.

Das Zero-Trust-Modell geht noch einen Schritt weiter, indem es davon ausgeht, dass Verstöße unvermeidlich sind. Anstatt Bedrohungen zu bekämpfen, nachdem sie aufgetreten sind, minimiert Zero Trust die Auswirkungen von Verstößen, indem es den Zugriff auf sensible Daten selektiv einschränkt. Da Unternehmen digitale Transformationen anstreben, wird die Einführung von MFA und Zero-Trust-Ansätzen immer wichtiger.

Wie Beeinflusst der Anstieg der Remote-Arbeit die Cybersicherheit?

Der pandemiebedingte Wandel zur Remote-Arbeit brachte einen weiteren interessanten Trend mit sich. Bloomberg berichtet von einem deutlichen Anstieg der Vorfälle, die die Infrastruktur der Remote-Arbeit ins Visier nehmen und verbesserte Sicherheitsprotokolle für die Arbeit außerhalb traditioneller Büroumgebungen erfordern. Ich beobachtete, wie dieser Wandel die konventionellen technologieorientierten Sicherheitsmodelle herausforderte.

Warum ist dieser Wandel bedeutend? Mit der Zunahme von BYOD-Richtlinien (Bring Your Own Device) wird es unerlässlich, Endpunkte abzusichern und verschlüsselte Verbindungen sicherzustellen. Organisationen müssen ihre Cybersicherheitsstrategien anpassen, um den Datenschutz unabhängig davon zu gewährleisten, wo sich die Mitarbeiter verbinden.

Welche Rolle Spielen Innovationen in der Cloud-Sicherheit?

Cloud-Computing ist nicht nur ein Trend; es ist das Rückgrat moderner Geschäftsoperationen. Diese Entwicklung hat zur Entstehung von Cloud-nativen Sicherheitslösungen geführt, die darauf abzielen, die einzigartigen Herausforderungen von Cloud-Umgebungen zu bewältigen. Laut Bloomberg werden erhebliche Investitionen in die Verbesserung der Cloud-Sicherheitsfunktionen gelenkt, um die Datenintegrität zu gewährleisten und die Einhaltung der sich ständig weiterentwickelnden Vorschriften sicherzustellen.

Aus meiner Forschung habe ich gelernt, dass Cloud-Sicherheit mehr als nur den Schutz von Daten umfasst. Es geht darum, ein sicheres Ökosystem zu fördern, in dem Datenaustausch und Zusammenarbeit aus der Ferne stattfinden können, ohne die drohende Gefahr der Ausnutzung.

Warum Wird Cyber-Resilienz Immer Wichtiger?

Während ich über das ultimative Ziel von Cybersicherheitsmaßnahmen nachdachte, fiel mir ein Faktor besonders auf – Resilienz. Es geht nicht nur darum, Angriffe zu verhindern, sondern die Fähigkeit eines Systems zu entwickeln, sich schnell zu erholen und den Betrieb nach einem Verstoß aufrechtzuerhalten. Bloomberg’s Einblick zeigt, wie Unternehmen Cyber-Resilienz priorisieren, um Ausfallzeiten und finanzielle Verluste im Zusammenhang mit Cybervorfällen zu minimieren.

Effektive Cyber-Resilienz-Strategien beinhalten regelmäßige Systemaktualisierungen, umfassende Notfallwiederherstellungspläne und kontinuierliche Schulungen der Mitarbeiter. Was passiert, wenn ein Verstoß auftritt? Cyber-Resilienz stellt sicher, dass Organisationen kritische Funktionen aufrechterhalten und die Erwartungen der Verbraucher trotz Rückschlägen erfüllen können.

Durch diese Entdeckungen habe ich gelernt, dass Cybersicherheit nicht mehr nur ein technischer Aspekt der Geschäftsabläufe ist. Sie ist ein integraler Bestandteil der Unternehmensstrategie, der Vertrauen und Kundenbeziehungen beeinflusst. Da diese Trends die Landschaft weiter formen, ist es entscheidend, informiert und proaktiv zu bleiben, um wertvolle Vermögenswerte zu schützen und das Unternehmenswachstum aufrechtzuerhalten.

| Vermögenswertname | Vorteile | Nachteile | Risikostufe | Bewertung |

|---|---|---|---|---|

| Zero-Trust-Architektur | ✅ Verbesserte Sicherheit ✅ Begrenzung interner Bedrohungen |

❌ Komplexe Implementierung ❌ Erfordert kontinuierliche Überwachung |

Niedrig | ⭐⭐⭐⭐⭐ |

| KI-gestützte Bedrohungserkennung | ✅ Echtzeitanalyse ✅ Skalierbarkeit |

❌ Hohe Kosten ❌ Falsch positive Ergebnisse |

Mittel | ⭐⭐⭐⭐ |

| Cloud-Sicherheitsverbesserungen | ✅ Flexibilität ✅ Kosteneffizient |

❌ Bedenken bezüglich Datenschutz ❌ Anbieterabhängigkeit |

Mittel | ⭐⭐⭐⭐ |

| Erweiterte Erkennung und Reaktion (XDR) | ✅ Umfassende Transparenz ✅ Optimierte Sicherheit |

❌ Erfordert qualifiziertes Personal ❌ Integrationsherausforderungen |

Niedrig | ⭐⭐⭐⭐⭐ |

| IoT-Sicherheit | ✅ Verbesserte Konnektivität ✅ Automatisierungsvorteile |

❌ Erhöhte Angriffsfläche ❌ Risiken veralteter Geräte |

Hoch | ⭐⭐⭐ |

ÄHNLICHE ARTIKEL

Victor: Sicher, KI hat Potenzial, aber es ist ein zweischneidiges Schwert, Neo. Cyberkriminelle nutzen KI, um neue Bedrohungen zu entwickeln. Es ist wie ein endloses Schachspiel.

Neo: Das stimmt, aber KI-unterstützte Lösungen erweisen sich als schneller und genauer bei der Bedrohungserkennung. Die Automatisierung von Sicherheitsaufgaben verringert menschliche Fehler.

Victor: Automatisierung ist beeindruckend, aber übermäßiges Vertrauen könnte zu Schwachstellen führen. Systeme sind nicht narrensicher, besonders wenn bösartige Akteure lernen, sie zu manipulieren.

Neo: Guter Punkt, aber vergessen wir nicht, dass die Zero-Trust-Architektur zum Standard wird. Sie minimiert Risiken, indem sie alles authentifiziert und die Auswirkungen von Sicherheitsverletzungen vermindert.

Victor: Zero Trust ist robust, aber es kann teuer und komplex zu implementieren sein. Kleinere Unternehmen könnten Schwierigkeiten haben, es vollständig zu übernehmen, was Lücken hinterlässt.

Neo: Andererseits macht der Fokus auf Cloud-Sicherheitserweiterungen Schlagzeilen. Da mehr Daten online verlagert werden, sind Maßnahmen zur Cloud-Sicherheit entscheidend, um sensible Informationen zu schützen.

Victor: Aber die Bedrohung durch raffinierte Cloud-Angriffe droht groß. Je mehr Unternehmen in die Cloud migrieren, desto attraktivere Ziele werden sie für Cyberkriminelle.

Neo: In der Tat, Wachsamkeit ist der Schlüssel. Proaktives Threat Hunting ist ein Trend, der an Fahrt gewinnt. Es geht darum, Bedrohungen zu erkennen, bevor sie entstehen, um Schäden effektiv einzudämmen.

Victor: Selbst mit Threat Hunting könnten Ressourcenbeschränkungen ein Hindernis sein. Kleinere Teams könnten Schwierigkeiten haben, diese proaktiven Maßnahmen effizient umzusetzen.

Neo: Schließlich ist der Fokus auf Cybersicherheitsbildung und Personalentwicklung vielversprechend. Es befähigt Teams, Bedrohungen geschickt zu bewältigen.

Victor: Über seine Bedeutung besteht kein Zweifel, Neo, aber die Qualifikationslücke bleibt eine große Herausforderung. Genug Fachkräfte schnell genug auszubilden, ist keine leichte Aufgabe.

Neo: Einverstanden, Victor. Jeder Fortschritt bringt seine eigenen Herausforderungen mit sich, aber Innovation treibt Verbesserungen voran, und dieses dynamische Gebiet entwickelt sich ständig weiter.

Victor: Und das zu Recht, Neo. Diese Trends zu navigieren erfordert Gleichgewicht und die Bereitschaft, sich an das anzupassen, was als nächstes im Cyberbereich kommt.

FAQ

Was sind die bedeutendsten Entwicklungen in der Cybersicherheit heute

Die bedeutendsten Entwicklungen in der Cybersicherheit umfassen Fortschritte in der künstlichen Intelligenz und im maschinellen Lernen, die zunehmende Bedeutung der Zero-Trust-Architektur und das Wachstum der Cybersecurity-Mesh-Architektur. Diese Trends gestalten, wie Unternehmen ihre digitalen Ressourcen schützen und auf Bedrohungen reagieren.

Wie beeinflusst der Aufstieg der KI die Cybersicherheit

Die KI beeinflusst die Cybersicherheit, indem sie durch automatisierte Systeme erweiterte Fähigkeiten zur Bedrohungserkennung und -reaktion bietet, die große Datenmengen schnell analysieren können. Diese Technologie hilft dabei, Muster und Anomalien zu identifizieren, die auf potenzielle Sicherheitsverstöße hinweisen könnten, und ermöglicht schnellere und effektivere Interventionen.

Warum wird die Zero-Trust-Architektur für Unternehmen entscheidend

Die Zero-Trust-Architektur wird entscheidend, da sie den Fokus von traditionellen perimeterbasierten Sicherheitsmodellen auf einen umfassenderen Ansatz verlagert, bei dem kein Benutzer oder Gerät standardmäßig vertraut wird. Dies ist von entscheidender Bedeutung, um sich gegen ausgeklügelte Cyberbedrohungen zu schützen und die wachsende Komplexität digitaler Netzwerke und Remote-Arbeitsumgebungen zu bewältigen.